E-info oktober 2023

Inhoud

- Een echte OT-specifieke cybersecurityoplossing

- Security Advisories

- Product Change / End-of-Sale product

Een echte OT-specifieke cybersecurityoplossing

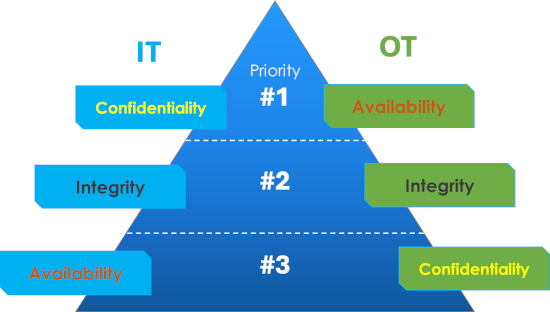

IT-beveiliging vs. OT-beveiliging

IT-beveiliging is voornamelijk gericht op het beveiligen van digitale gegevens en toegang tot deze gegevens, of wel het beschermen van servers, storage, laptops en het netwerk. Deze systemen worden gedurende de enkele jaren van operationele gebruik, door de hard- of softwareleverancier voorzien van updates en patches.

Voor de OT-beveiliging is naast informatiebeveiliging, de beschikbaarheid en veiligheid van de (real-time) operationele systemen en de productieprocessen bewaken de hoogste prioriteit. Dit vraagt om een andere benadering van beveiligingsoplossingen.

Zeker omdat naast de eerdergenoemde bedrijfsmiddelen ook industrie specifieke assets ingezet worden in de besturingssystemen: controllers, industriële PC’s, PLC’s HMI’s, IO, communicatie Gateways en een industrieel (redundant) netwerk. Het gaat hier vaak om legacy hard- en software. Ze worden veelal niet meer voorzien van software-updates en patches. Het doorvoeren hiervan wordt gezien als een te groot risico voor het operationele- of productieproces.

IT-beveiligingsoplossingen vs. OT-beveiligingsoplossingen

In een continue veranderde omgeving moet een IT-beveiligingsoplossing in staat zijn haar werk te doen. Zoals thuiswerken of een kantoor dag, in huurders, Cloud connectiviteit en natuurlijk een veelvoud aan applicaties en apps die actief zijn. Je weet vooraf nooit welke data binnen het IT-domein aanwezig zal zijn.

Een IT-beveiligingsoplossing is hierdoor bijzonder uitgebreid en tot veel in staat. Zeker als het gaat om inzicht krijgen van kwaadwillende software als malware en ransomware en ongeautoriseerde toegangspogingen tot de aanwezige systemen. De oplossing is vaak het acuut stilleggen van het systeem waar de bedreiging aanwezig is.

Binnen de OT wordt dit gezien als een risico. Dit zorgt namelijk voor een onderbreking van het operationele proces en kan dan zelfs mens-, of milieuveiligheid tot gevolg hebben.

Tegenover het dynamisch gedrag van een IT-omgeving, staat het statisch gedrag van een OT-omgeving. Hierdoor functioneert een OT-beveiligingsoplossing perfect op basis van een OT Zero Trust principe. Zoals wij deze noemen: vertrouw geen data, die niet vanuit het ontwerp bedoeld is om aanwezig te zijn. Niet alleen data stromen, maar zelfs op protocol en protocol commandoniveau. En dat alles zonder ongewenst ingrijpen op het operationele of productieproces.

TXOne keeps the operation running!

Wij geloven in een End-point beveiligingsoplossing zoals TXOne heeft ontwikkeld voor de OT-omgeving. Door het automatisch aanleren van een baseline, is het systeem in staat om zelfstandig afwijkingen real-time te detecteren en hierop te reageren. Níét door de communicatie stop te zetten, maar door te voorkomen dat een ongewenst commando wordt uitgevoerd of een protocol wordt toegelaten te communiceren die niet tot de baseline behoort.

Een OT-specifieke oplossing als TXOne kent dan ook een enorme hoeveelheid ondersteunde industriële protocollen. Daarnaast zijn er zogenaamde patterns te laden, die de nu bekende CVE’s bevatten. Er is een centraal management platform beschikbaar, die helpt om deze patterns up-to-date te houden. Het is aan de gebruiker om te kiezen om alleen threats te detecteren en te alarmeren (detect, IDS-mode) of juist in te grijpen (protect, IPS-mode).

Er is nog zoveel te vertellen. Denk aan: Virtual Patching. De kwaliteit van de patterns en threat intelligence. Koppeling van de TXOne oplossing aan centrale beveiligingsoplossingen. De Portable Inspector die je onder andere helpt om een machine veilig en met rapport op te leveren aan de klant. Onze Stellar End-point beveiliging voor Windows of Linux besturingen. Meer informatie volgt, maar wil je al meer weten? Neem dan vrijblijvend contact met onze netwerkexperts op via contact@modelec.nl of bel ons op 0318 – 636 262

Sales-/accountmanager

Security Advisories

Moxa

- NPort 5000 Series Firmware Improper Validation of Integrity Check Vulnerability

- NPort 5600 Series Cryptographic Algorithm Security Enhancements

- TN-5900 and TN-4900 Series Web Server Multiple Vulnerabilities

- MXsecurity Series Multiple Vulnerabilities

- ioLogik 4000 Series Multiple Web Server Vulnerabilities and Improper Access Control Vulnerability

- NPort IAW5000A-I/O Series Hardcoded Credential Vulnerability

- Multiple Switch Series Affected by NTP Denial of Service Vulnerability

- NPort 5110 Series Vulnerabilities

- Arm-based Computer Improper Privilege Management Vulnerability

- Moxa’s Response Regarding the PwnKit Vulnerability

- TN-5900 Series User Enumeration Vulnerability

Robustel

Product Change / End-of-Sale product

Product Change

End-of-Sale product